揭露“银狐”真容,让威胁无处遁形

发布时间 2024-08-08编者按:

近期,和记北斗安全运营中心通过天阗威胁分析一体机(TAR)监测到一起 “(毒鼠)连接C2服务器”告警事件,第一时间与产品线进行溯源取证分析,确认源头是某员工安装了LetsVPN。经金睛团队分析判定,该LetsVPN安装包被捆绑了银狐的WinOS 4.0远控后门。本文将详细揭露这一事件的始末,剖析其中的安全漏洞与风险,为企业网络安全防护提供警示与借鉴。

何为“银狐”?

银狐木马主要通过以下几种方式进行传播:

1、即时通讯工具(IM)钓鱼

2、钓鱼网站

3、伪装正常软件

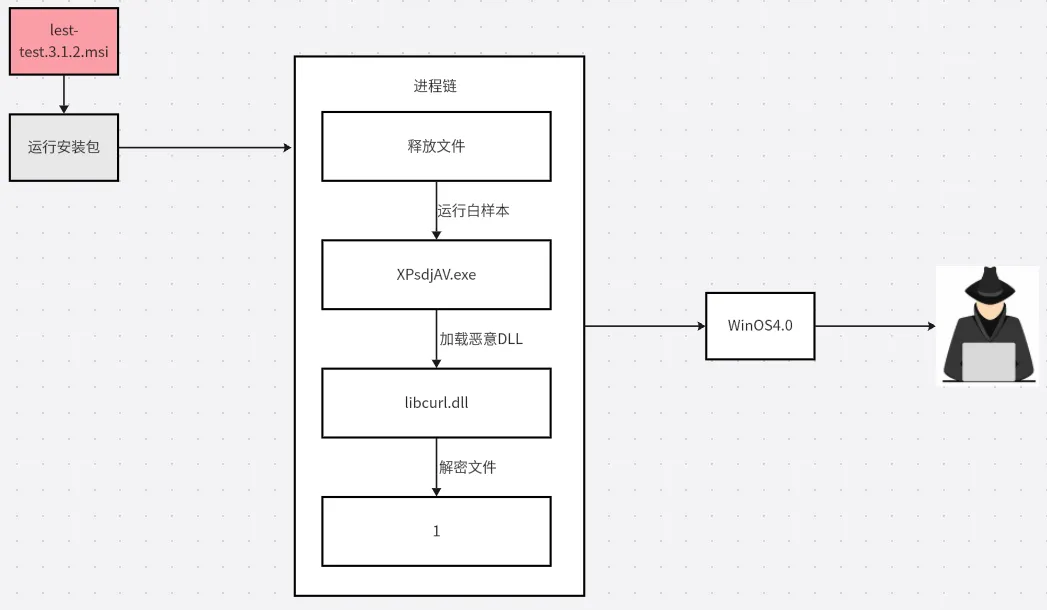

从官网下载的安装包lest-test.3.1.2.msi,被捆绑了银狐WinOS 4.0远控后门,官网链接:https://letpvpn.com。分析如下:

MSI文件,即Microsoft Installer的安装包,专为Windows系统设计,用于安装、卸载、修复及更新软件。作为文件格式,它不由用户直接执行,而是由系统的MS Installer服务(运行于SYSTEM账户)处理。这一机制不仅赋予操作管理员权限,还可能触及SYSTEM最高权限,实现高效安全的软件管理。

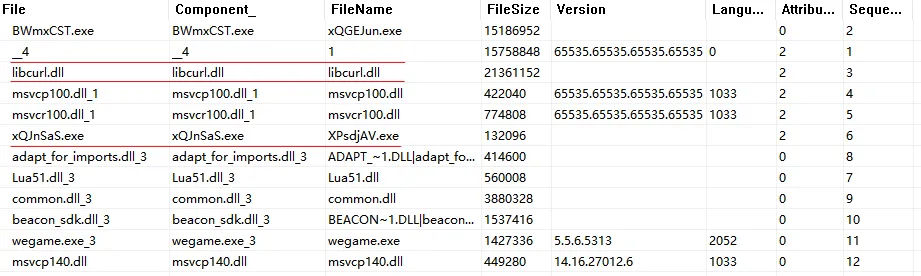

1、通过Orca工具,查看lest-test.3.1.2.msi安装包文件。

2、通过安装包配置详情明显可以看出:安装包里的文件“__4”被安装保存为文件名“1”,“xQJnSaS.exe”被保存为文件名“XPsdjAV.exe”。

3、运行lest-test.3.1.2.msi安装包之后,安装释放的文件。

4、与Orca工具查看的详情完全对应的上,其中“xQGEJun.exe”是真正的letsvpn安装包,用来迷惑受害者。

技术原理

和记解决方案

1、高级威胁检测规则

银狐木马攻击手法虽多变,但均有迹可循,只要有攻击就会有痕迹。TAR内置精准“狩狐”相关检测规则,安全研究团队紧密跟踪最新攻击手段,确保检测规则精准监测。

2、高级沙箱检出能力

设备内置多沙箱环境,涵盖window、Linux等环境,采用静态、漏洞、行为分析,内置反沙箱检测机制,对反沙箱、反检测等行为进行规避,全面监测样本运行过程,深入发现银狐木马的威胁动作。

3、加密流量模型分析

设备嵌入AI算法模型,涵盖ICMP、DNS、HTTP、HTTPS、Webshell隧道模型,以“机器学习、统计算法、威胁情报、深度包检测”为技术底座,构建“流行为分析、域名分析、证书分析、包特征分析、握手信息分析”的多模型综合决策体系。

4、天阗AI智能体赋能

天阗AI智能体以“智检测,慧守护”为理念,依据不同检测场景智能化调度各种检测工具和算法,利用LLM推理总结能力对检测结果“深加工”,大幅度提高检测精准度和整体检测性能,帮助安全人员更好地了解攻击事件的本质、来源和潜在影响。

天阗威胁分析一体机(TAR)通过天阗AI智能体赋能的高级威胁检测、恶意文件检测、加密流量检测等技术手段全面监测银狐木马,深入洞察潜在威胁,有效避免风险扩散,为客户网络筑起安全防线。

京公网安备11010802024551号

京公网安备11010802024551号